Trend Vision Oneのユーザ権限(可視化管理)について試してみた

この記事は公開されてから1年以上経過しています。情報が古い可能性がありますので、ご注意ください。

こんにちは、シマです。

皆さんはTrend Vision Oneを使っていますか?Trend Vision Oneでは、トレンドマイクロ社の各種セキュリティ製品がセンサーとなって検知したイベントや、サードパーティアプリケーションと連携して収集したイベントを分析することで、脅威の検出や状況の把握に役立てることが可能です。組織を横断したXDRを実現するために、VisionOneでは様々な情報が集約されますが、運用者の所属によっては見せたくないリソース情報もあり、それらの管理が必要になるケースがあると思います。今回は、そんな時に利用できる「Asset Visibility Management」という機能について触れていきます。

何ができるの?

機能毎のフルアクセスや読み取り専用等の権限については、ロールに対する権限付与で対応が可能です。「Asset Visibility Management」では、組織データやVisionOneの設定アセットをグループ化し、それをロールに割り当てることで、ロールを割り当てられたユーザの可視化範囲を制限することが可能です。具体的には、連携したAWSアカウント情報や「Product Instance」等の単位で可視化の有効無効を切り替えられるイメージになります。

設定方法

範囲の追加

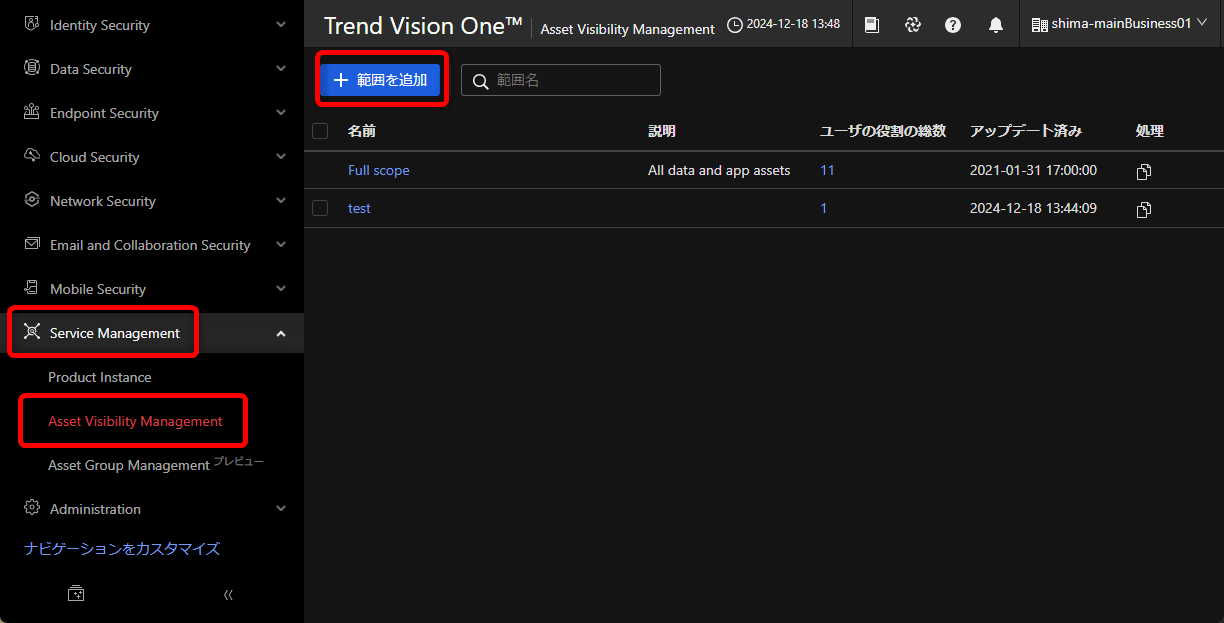

Trend Vision Oneコンソールで「Service Management」→「Asset Visibility Management」へアクセスし、「範囲を追加」ボタンを押下します。

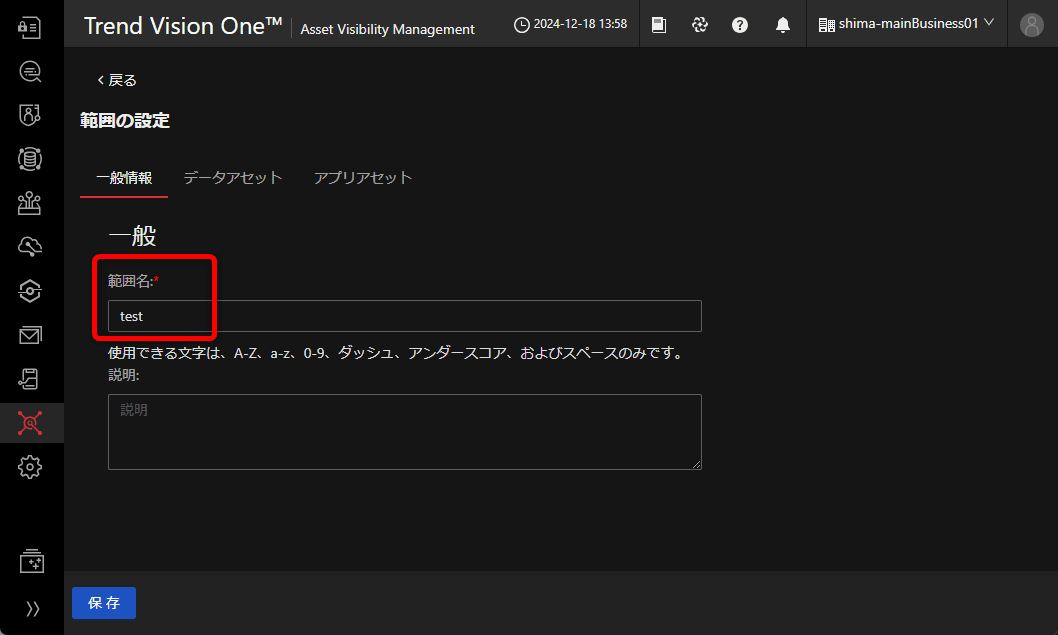

任意の範囲名を入力します。

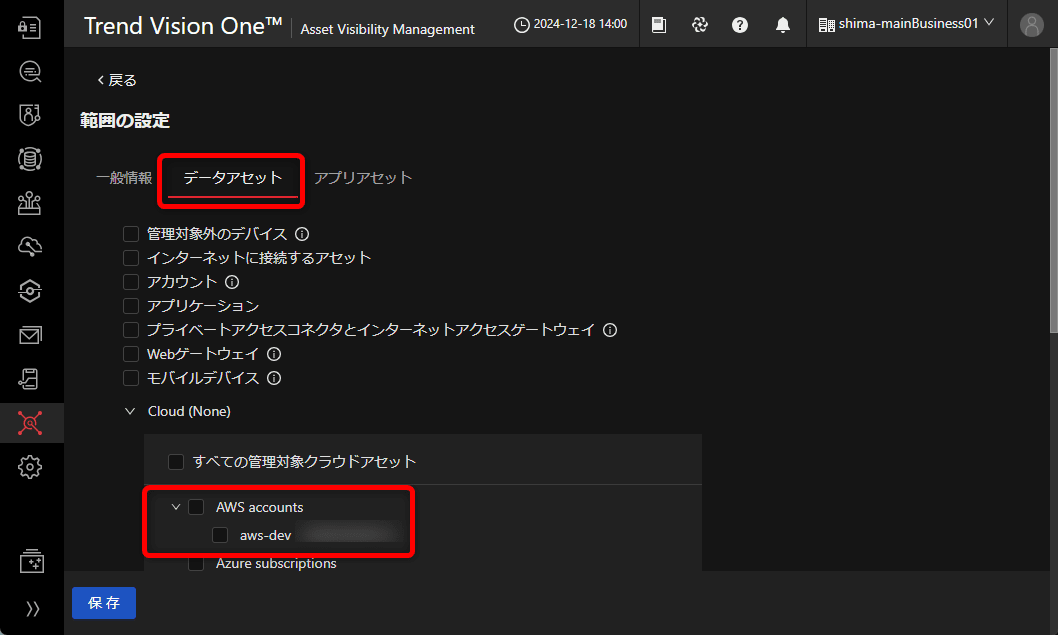

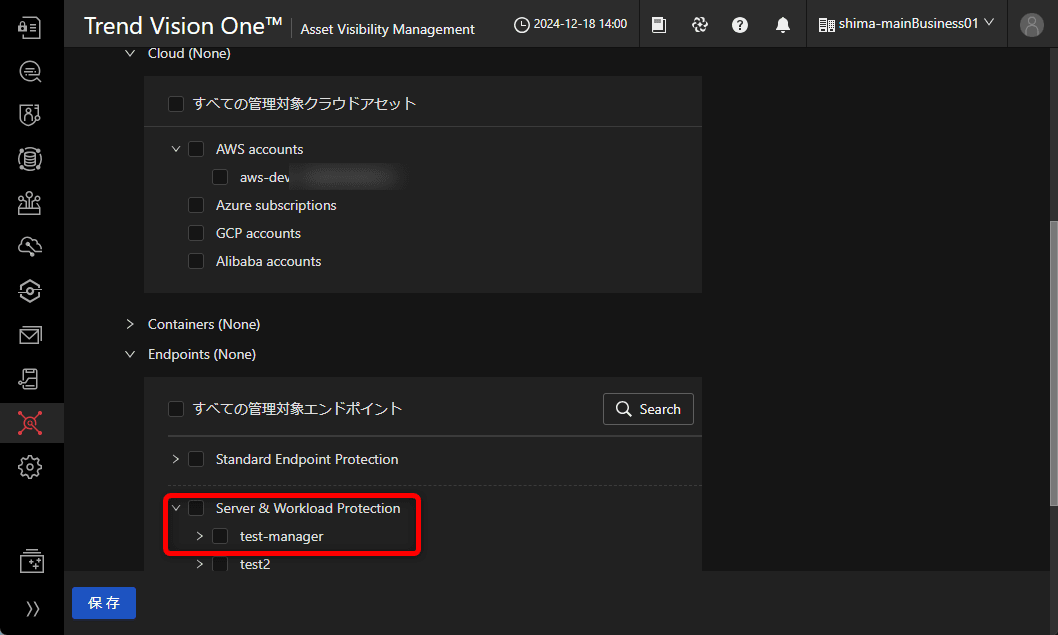

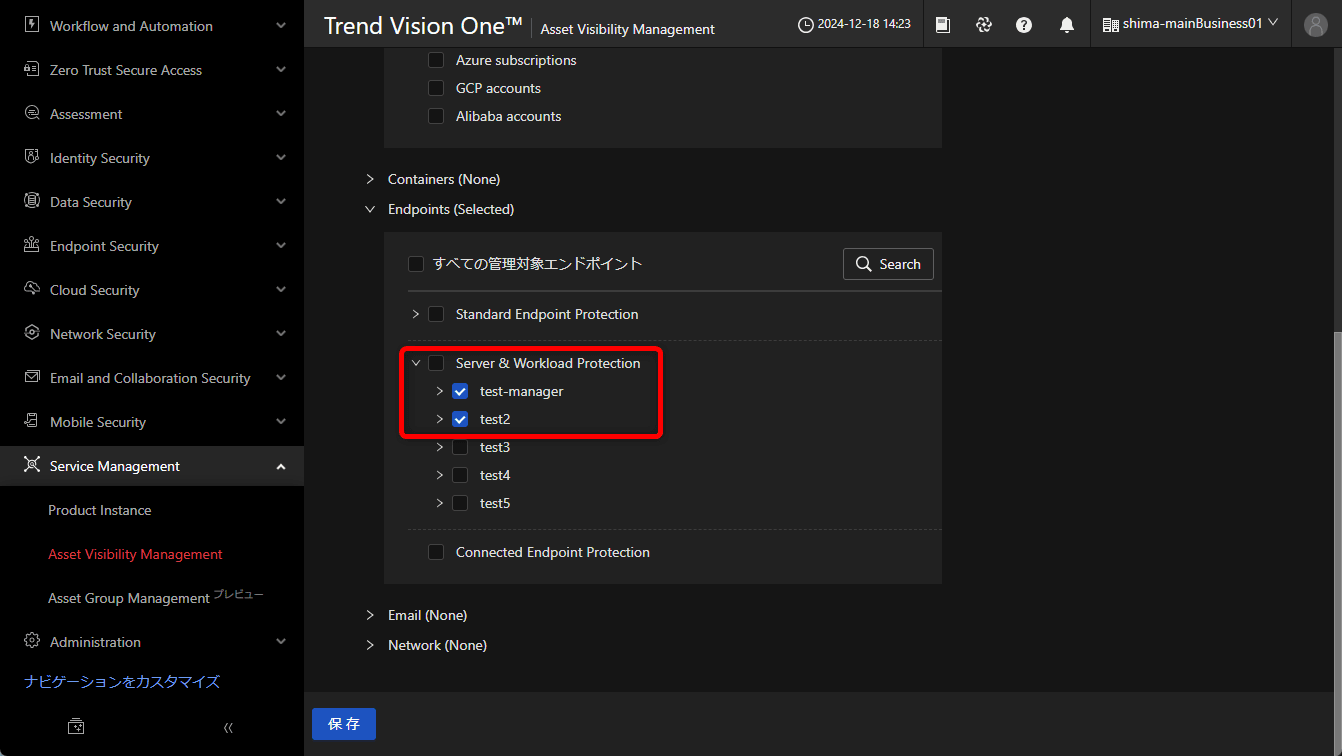

「データアセット」タブから、可視化させるものを選択します。今回は、見られないことを確認したいので対象のAWSアカウントやTrend Vision One Endpoint Security(Server & Workload Protection)(以降V1ES)の対象「Product Instance」にチェックが入っていないことを確認しました。

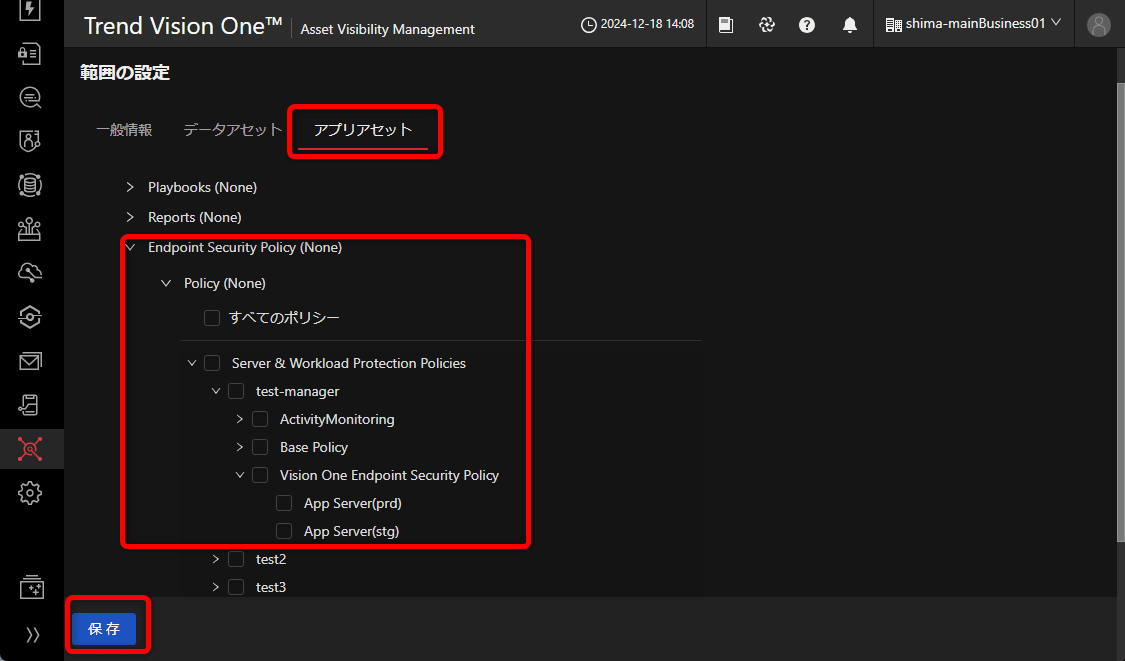

「アプリアセット」タブから、可視化させるものを選択します。例えばV1ESのポリシー等がありますが、今回はそのままにして、「保存」ボタンを押下します。

ロールへの割り当て

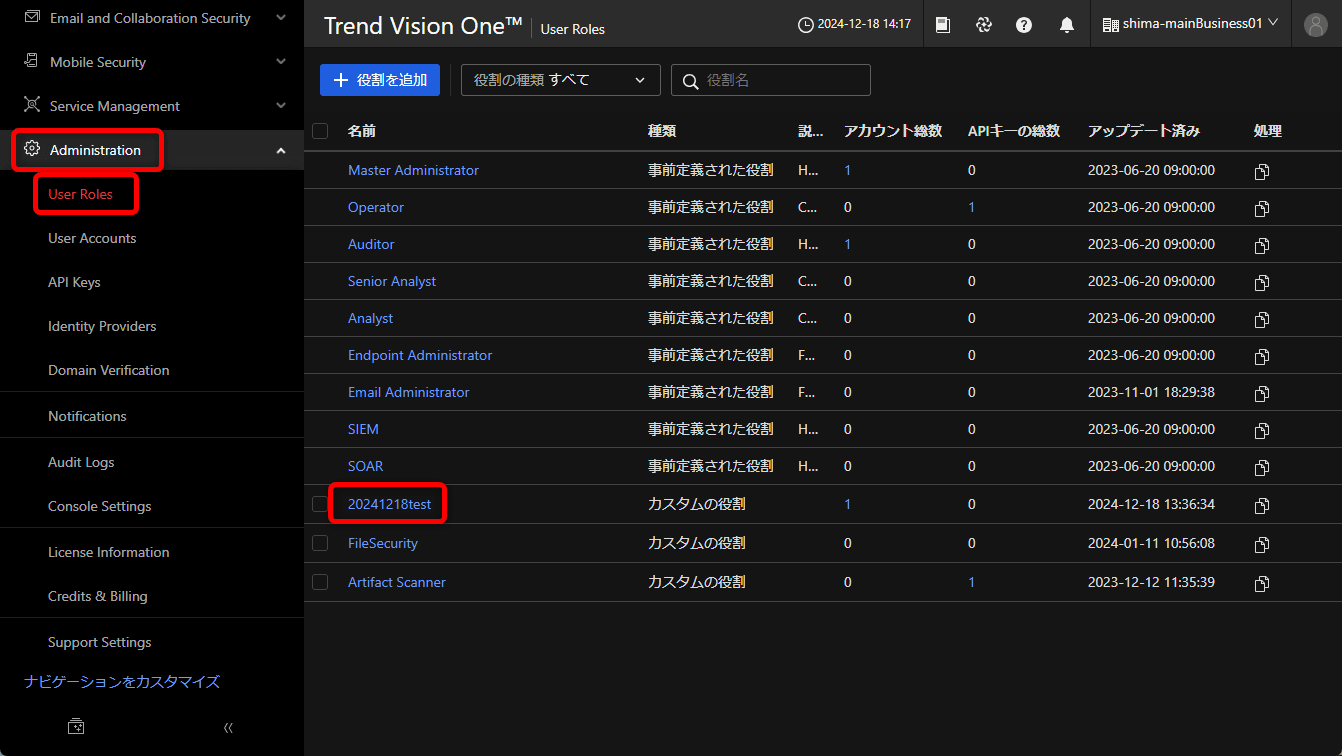

Trend Vision Oneコンソールで「Administration」→「User Roles」へアクセスし、変更対象のロール名をクリックします。

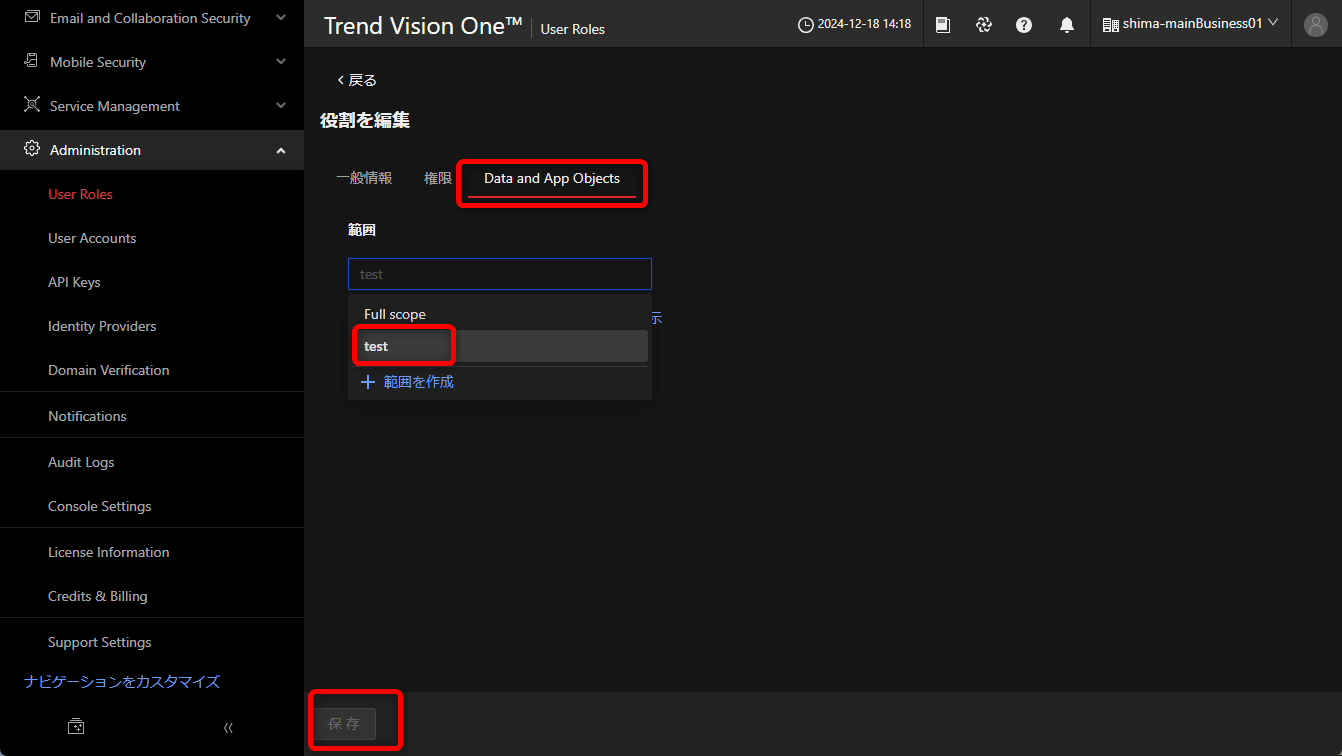

「Data and App Objects」タブから、先ほど作成した範囲名を選択し、「保存」ボタンを押下します。

確認してみた

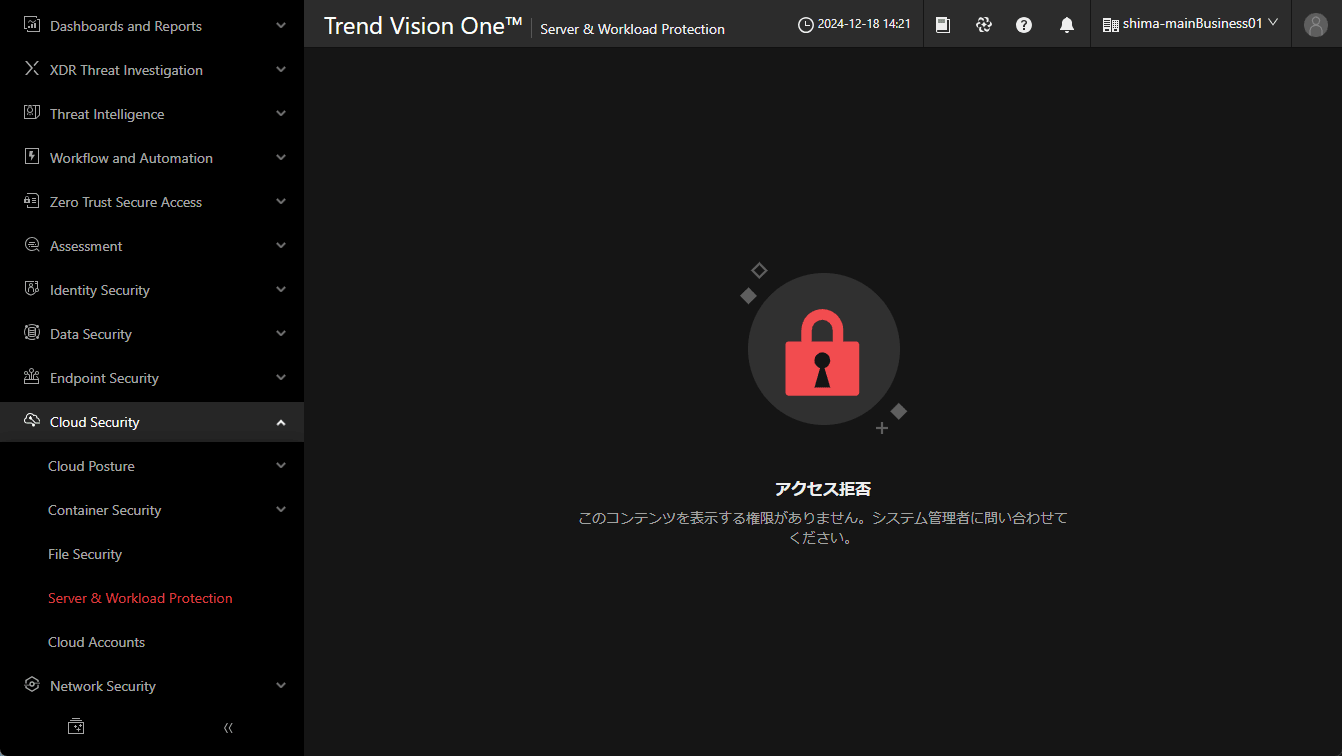

設定されたロールのユーザで実際に確認をしてみました。想定通りV1ESの画面ではアクセス拒否をされました。

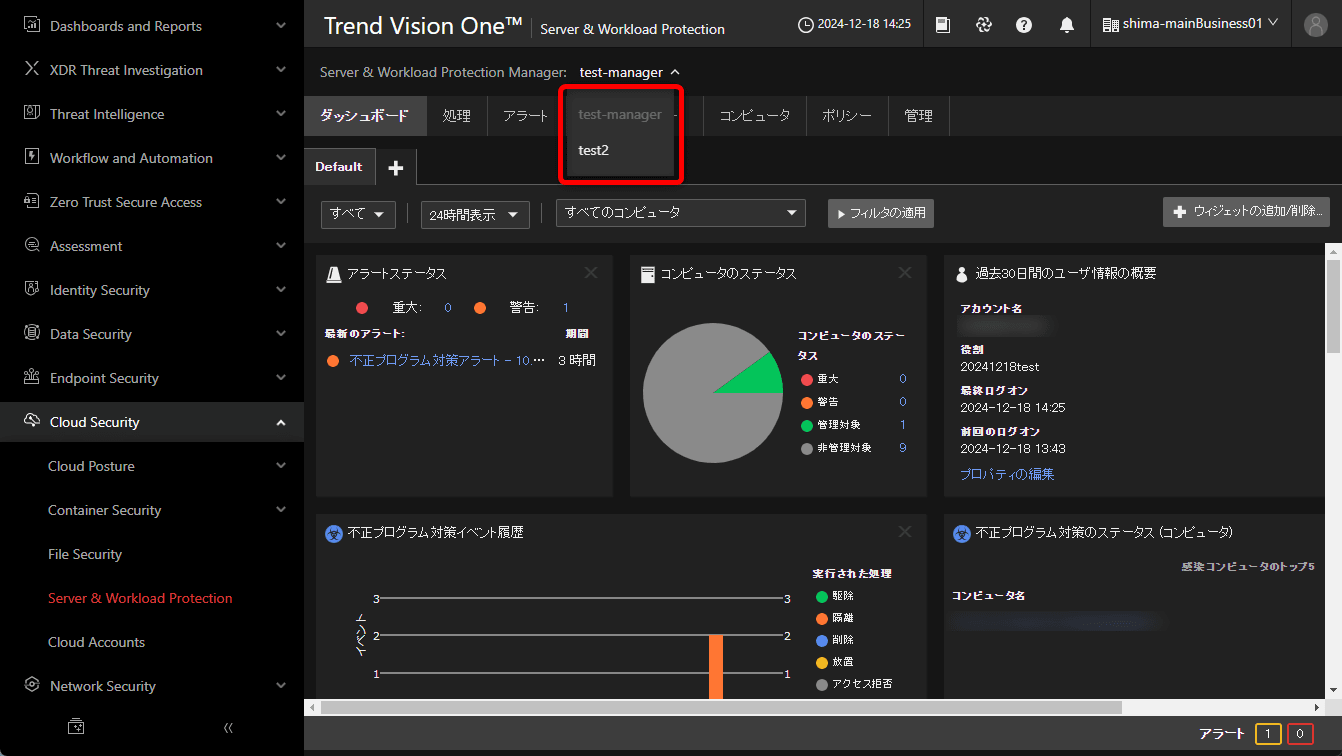

試しに2種類の「Product Instance」を有効にして、再度V1ESの画面を確認してみました。

想定通りの2種類の「Product Instance」が表示され、ダッシュボードの確認もできるようになりました。

最後に

今回はVision Oneのユーザ権限(可視化管理)について試してみました。Cloud OneではAWSのように請求や権限の観点でCloud Oneアカウント単位で分離することが望ましいですが、Vision OneではXDRという特性上アカウント(ビジネス)の分離が簡単ではないので、こういった機能の充実は嬉しいですね。

本記事がどなたかのお役に立てれば幸いです。